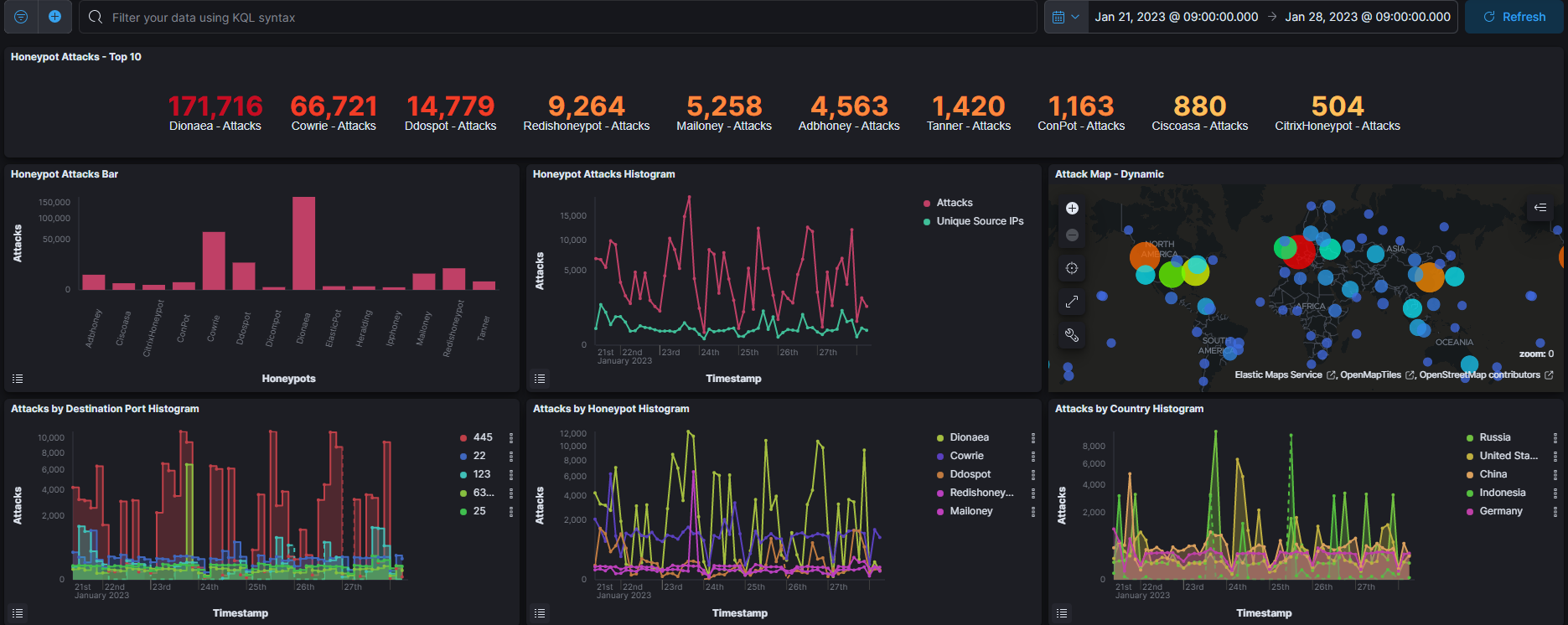

今週のアクセス数上位ポート Top Ports Accessed This Week

今週は27万件でした。

アクセス数上位ポート ①445 ②22 ③123 ④6379 ⑤25

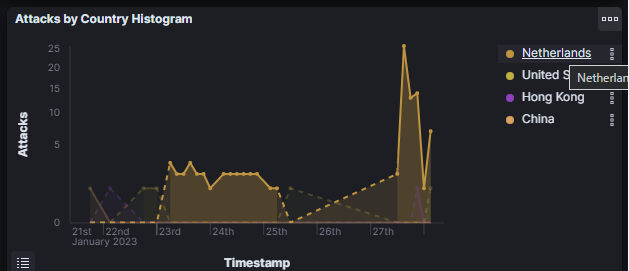

今週は相変わらずの445番や22番、123番そして25番が多かったですが、6379番も比較的多かったです。後ほど出てきますが、6379番は「ロシア」と「中国」からのものが大半です。データベースから何かしらの情報を得ようとしているのでしょうか?気を付けないといけません。

This week it was 270,000. Highest number of accesees ①445 ②22 ③123 ④6379 ⑤25.

This week there were many numbers 445, 22, 123 and 25 as usual. Number 6379 was also relatively common. As will come out later, most of the 6379 numbers are from "Russia" and "China". Also you tring to get som infomation from the database? You have to be careful.

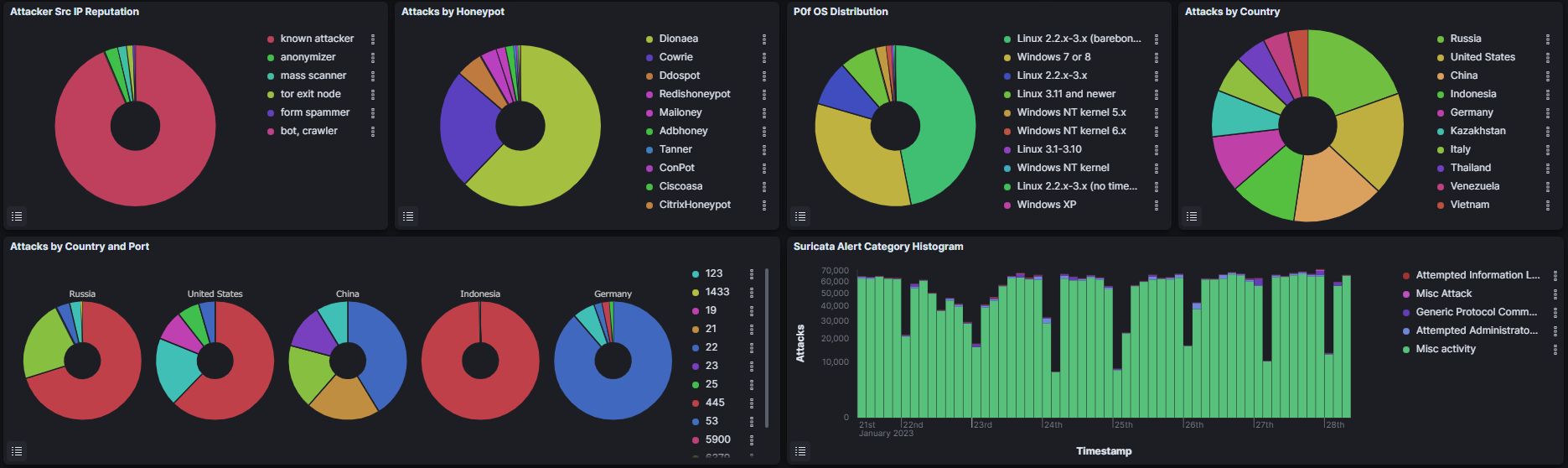

今週のアクセス数上位国 Top countries accessed this week

アクセス数上位国 ①ロシア(445) ②アメリカ(445) ③中国(22) ④インドネシア(445) ⑤ドイツ(22)

Countries with the highest number of accesses ①Russia (445) ②USA (445) ③China (22) ④Indonesia (445) ⑤Germany (22).

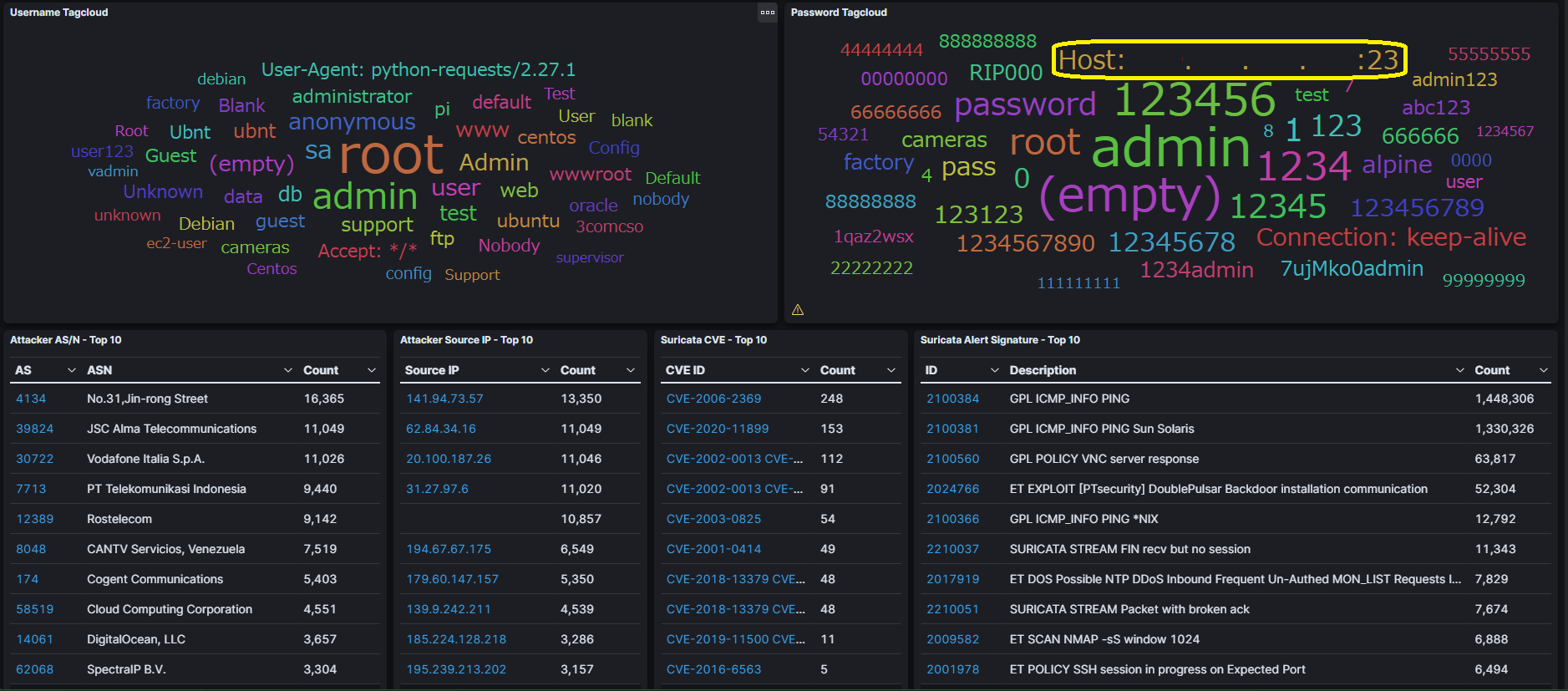

今週の攻撃IDパスワード Attack ID & password of the week

今週は、うちのグローバルIPアドレス指定の攻撃が再び見られました。気になったので深堀してみると

This week saw our global IP addressing attack again. I was curious, so when I looked at the details.

全部で全99件の攻撃うち92件がニュージーランドからのものでした。

In total, 92 of the 99 attacks were from New Zealand.

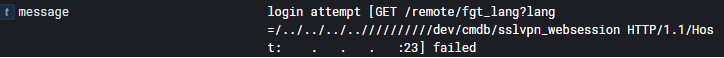

このような中身でした。まさしくCVE-2018-13379の脆弱性への攻撃内容です。つまりForginet社のFortiOSのSSLVPNの脆弱性を利用した攻撃です。もう過去のものかと思っていましたが、未だに攻撃は続いているのですね。

It was like this. It is exactly the content of the attack on the CVE-2018-13379 vulnerability. In other words, it is an attack that uses Forginet's FortiOS SSLVPN vulnerability. I thought it was a thing of the past, but the attacks are still going on.

一週間の出来事

| 1/18 | TP-Link製のルーターに、リモートによる任意のコードを実行される脆弱性。現在のところ本脆弱性に対するアップデートなし。 対象製品 TL-WR710N V1 ファームウェア 151022 (公開日 2015-10-22) Archer C5 V2 ファームウェア 160201 (公開日 2016-02-01) | 1/25 JPCERT/CC |

| 1/19 | JPCERT/CC「ソフトウェア等の脆弱性関連情報に関する届け出状況」「活動四半期レポート」「インシデント報告対応レポート」(2022/10/1~2022/12/31)を公表。 | 1/19 JPCERT/CC |

| 1/23 | 株式会社タカミヤは、ベトナムにある子会社が不正アクセスを受け、グループ内のサーバーがランサムウェアの被害を受けたと公表。顧客情報及びグループ全体の従業員の情報が漏洩した可能性があるという。 12/15 業務システムのアクセス障害を確認し、ランサムウェア「LockBit」に感染したことが判明 12/16 最低限のシステム復旧を開始。弁護士、セキュリティ専門企業に対応依頼。 12/19 個人情報保護委員会に速報。フォレンジック調査依頼先選定開始。 12/23 子会社への影響を確認。子会社も含め、個人情報保護委員会へ速報。 1/7 ランサムウェア攻撃をしたと名乗るものからメールを受信。リークサイトに社名が掲載されていることを確認。 1/10 ダークウェブ調査開始。 1/11 大阪府警の担当課と捜査の進め方の協議。デジタルフォレンジック調査の初期報告を受ける。 現在も継続中。 | 1/26 ITMedia |

| 1/23 | アメリカのコミュートエアは、開発用テストサーバーが、意図せず公開されており、「搭乗禁止リスト」がハッカーに流出した。サーバーはセキュリティ保護がなされていなかったという。 | 1/23 GigaZiNE |

| 1/23 | 日本プルーフポイント 増田幸美氏は、「サイバー犯罪のエコシステムは、アンダーグラウンドでしっかりとシステム化されている。ランサムウェアなどの犯罪が多発している原因の一つである」と述べている。 不正侵入を可能にする認証情報などを販売する「アクセスブローカー」があり、ランサムウェア等を販売する「RaaS」があるという。 | 1/23 ASCII |

| 1/23 | LastPassの親会社が、2022年11月に盗み出されたソースコードから得た情報を悪用され、顧客データの一部を盗み出されていたことを認める。 | 1/25 GigaZiNE |

| 1/25 | IPAが「情報セキュリティ10大脅威2023」を公開 個人の1位は「フィッシングによる個人情報等の詐取」 組織の1位は「ランサムウェアによる被害」 | 1/25 IPA |

| 1/24 | 奈良県市町村職員共済組合は、個人情報の提供について本人の同意を得ていない受給者に関するデータを誤って奈良県市町村職員年金者連盟へ提供していたことを明らかにした。同連盟へ加入する1687人には同意を得ていたが、同連盟に未加入のため同意を得ていあに受給者12031人のデータも誤って提供していたという。 | 1/31 SecurityNext |

| 1/25 | Microsoft365における大規模な障害は、ルーターのIPアドレスの変更が原因だと「BLEEPINGCOMPUTER」は報じた。WANルーターのIPアドレスを更新する計画の一環で、ルーターに与えたコマンドが、WAN内のすべてのルータに送信され、一斉にすべてのルーターが、転送に関するテーブルの再計算を行うことになった。 | 1/31 ITMedia |

| 1/26 | BIND9の実装上の不具合により、namedに対するDos攻撃が可能となる脆弱性(CVE-2022-3924)。修正パッチの適用を推奨。 BIND9の実装上の不具合により、namedを含む当該サーバーがメモリ不足に陥り、異常動作や停止する可能性(CVE-2022-3094)。修正パッチの適用を推奨。 | 1/28 ITMedia |

| 1/26 | 「ランサムウェアは防げない」から始めよ。ランサムウェアの増加には「①仮想通貨の一般化」(匿名で国を超えて送金可能)②「コミュニケーションテクノロジーの一般化」(コミュニケーションツールの秘匿化、翻訳ツールの高度化)③「高度な犯罪基盤の整備推進」(RaaS)が背景にあるという。 そして「ランサムウェアをいつかは遭遇する災害であるととらえ、その日に備えてBCPを策定することは必要不可欠」だという。そこで事前に考慮すべきは「犯人と交渉すべきか」「被害に遭ったことを公表すべきか」の2つ。 奇しくも被害に遭った企業には3つの責任があるという。 1 窓外に遭遇した責任(管理責任) 2 事業を継続する責任 3 防犯に協力する責任(社会的責任) そして、それらは企業の一部に集中させるのは非常な重責となるため、分離して担当するとよい。 | 1/26 ITMedia |

| 1/26 | 司法省、FBI、ユーロポールがランサムウェアグループ「Hive」の解体に成功。Hiveが使用ししているサーバーやWebサイトの管理権を掌握することに成功したという。残念ながら、Hiveの被害に遭ったことを法執行機関に報告したのは、被害者全体の約20%に過ぎないことが分かったという。 | 1/27 GigaZiNE |

| 1/26 現地 | マイクロソフトは、2023年のIDに対するセキュリティをブログで公開した。マイクロソフトのシステムでは、毎秒1,000個のパスワードアタックを回避しているという。今後も多層防御を中心にセキュリティを強化していくという。 | 2/1 ITMedia |

| 1/26 | NEXCO東日本は、見学会への予約者18人に、送信先を誤って「宛先」に設定して送信したことにより、受信者間でメールアドレスが閲覧できる状態となった。 | 1/26 SecurityNext |

| 1/27 | ジェイ・クリエイションは、2022年12月2日に明らかにしていたサイバー攻撃によって、一部データが暗号化されたこと、一部顧客情報が流出したことを明らかにした。 | 2/17 SecurityNext |

| 1/27 | 北関東マツダは、個人情報管理の委託先がサイバー攻撃を受け、個人情報が流出した可能性があることが判明したことを明らかにした。1月14日19時頃従業員のメールアドレスに不審メールが届いたことから問題が発覚した。当該サーバーには約5万件の個人情報が保管されているという。1月15日に警察を届けるとともに、個人情報保護委員会へ報告。 | 1/27 SecurityNext |

| 1/27 | 沖縄県嘉手納町は、住民の問い合わせに対して参考資料をメールで送信する際、誤って個人情報含むファイルを送信したことを明らかにした。デスクトップに一時的に作成したデータを誤ってメールに添付し、確認不足で送信してしまったことが原因だという。 | 1/27 SecurityNext |

| 1/27 | ODAを中心とする国際協力に関する調達を行う日本国際協力システムは、見積依頼に関心を示した57人に、誤って送信先をCCに設定し送信したもの。誤送信直後に担当者が気づき、上司に報告した。 | 1/27 SecurityNext |

コメント