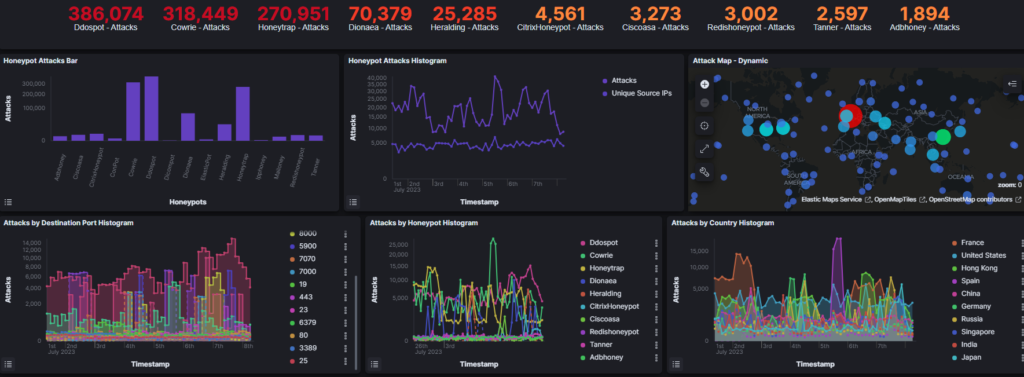

今週のアクセス数上位ポート Top Ports Accessed This Week

今週は108万件でした。 アクセス数上位ポート ①123 ②5038 ③445 ④22 ⑤8000

今週も100万件超えました。相変わらずの常時100万件超えです。

DDos以外で一番多かったのは、5038番ポートへのアクセスです。

There were 1,080,000 accesses this week. Top accessed ports: (1) 123, (2) 5038, (3) 445, (4) 22, (5) 8000

The number of accesses exceeded 1,000,000 again this week. As usual, the number of accesses always exceeds 1,000,000.

The most common non-DDos access was to port 5038.

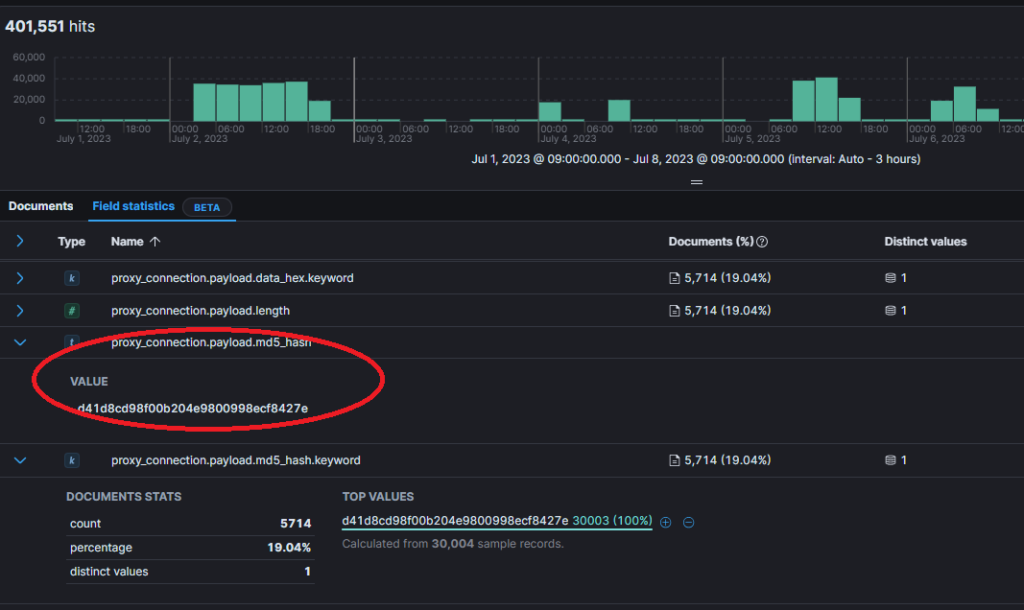

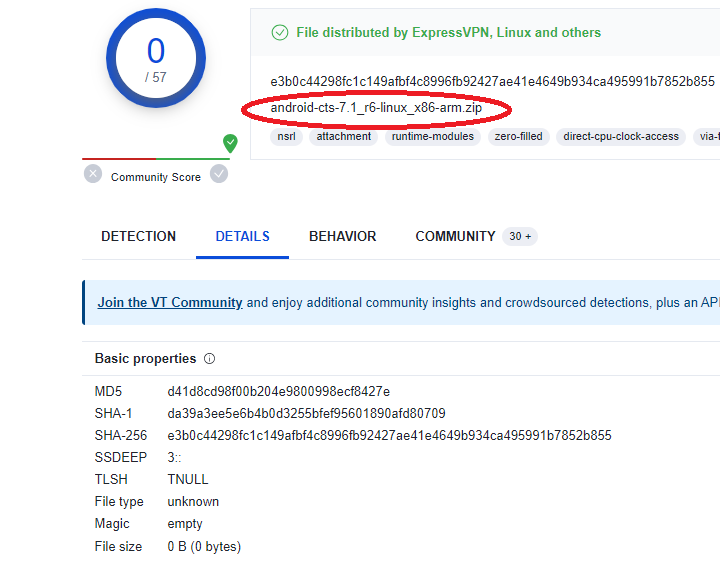

その詳細を見てみると、あるファイルにアクセスしていることがわかります。VirusTotalで調べてみると、マルウェアと検出はできませんでした。しかしアクセスしようとしているファイルが、「android」用のデベロッパーツールのようです。しかも一週間で5,714回もアクセスしています。アンドロイドを使うことのない私からすると、このようなアクセスはあり得ません。このファイル自体は本物のAndroid用ツールのようですが、「Android」「Asterisk(port5038)のPBX関係」の関係を見ると、android端末を使ってAsteriskとSIPで何かしようとしているのかと勘ぐってしまいます。しかし私にはそこまでしか想像が至りません。

Looking at the details, I can see that it is accessing a file, and when I checked it with VirusTotal, it was not detected as malware. However, the file it is trying to access appears to be a developer tool for "android".

And it has been accessed 5,714 times in one week. As someone who never uses android, this kind of access is impossible for me. The file itself seems to be a real Android tool. Looking at the relationship between "Android" and "Asterisk (port5038) PBX relationship", I can only guess that they are trying to do something with Asterisk and SIP using an android device. But I can only imagine so much. Translated with www.DeepL.com/Translator (free version)

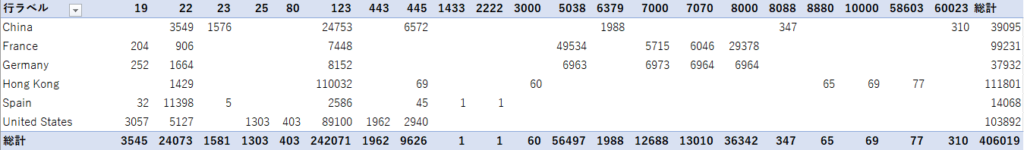

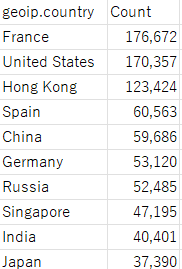

今週のアクセス数上位国 Top countries accessed this week

アクセス数上位国 ①フランス(5038) ②アメリカ(123) ③香港(123) ④スペイン(22) ⑤中国(123)

今週は、123番以外では、445番ではなく、5038番が多かったです。Top Ports Accessed This Weekでも書きましたが、フランスからの5038番ポートへのアクセスが多かったことが一番の要因だと思います。先週は123番ポートからのアクセスで大半占められていましたが、今週は5038番、22番、8000番と少しバラエティに富んでいました。

Top Accessed Countries ①France (5038) ②USA (123) ③Hong Kong (123) ④Spain (22) ⑤China (123)

As mentioned in Top Ports Accessed This Week, the most common reason for the high number of accesses to port 5038 from France was the fact that there were many accesses to port 5038 from France. Last week, the majority of accesses were from port 123, but this week there was a bit more variety with 5038, 22, and 8000.

Translated with www.DeepL.com/Translator (free version)

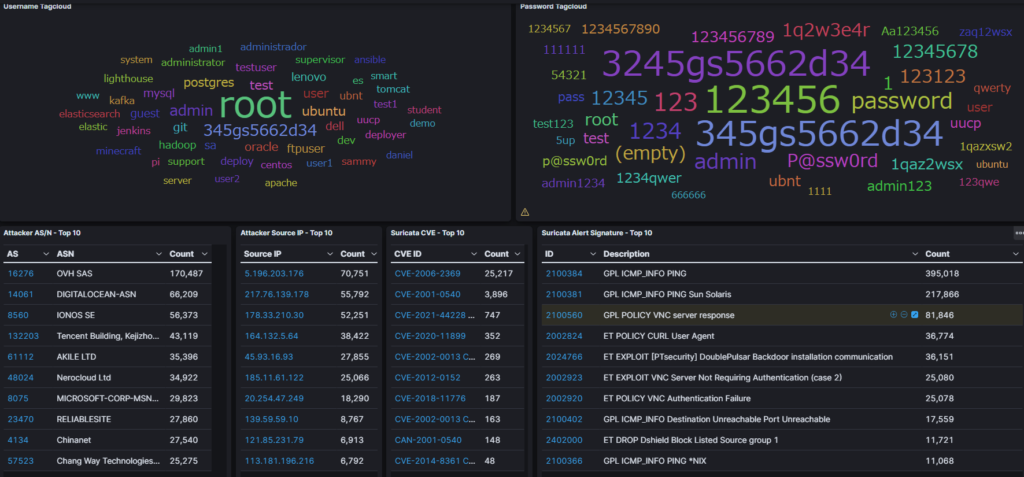

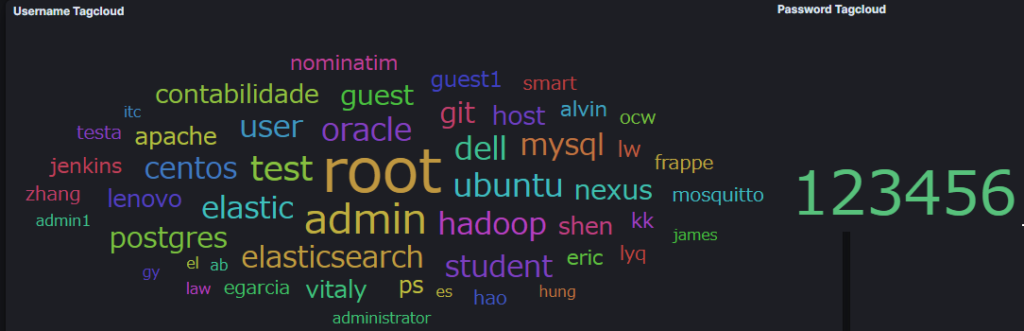

今週の攻撃IDパスワード Attack ID & password of the week

今週は、パスワード「123456」のものを取り上げてみました。ブルートフォース使用率常に上位の「123456」です。あらゆるもののブルートフォースに使われていることが見て取れます。

This week we take a look at the password "123456". The "123456" is always at the top of the list for brute force usage. We can see it being used to brute force all kinds of things.

一週間の出来事

| 7/4 | CISは、VPSの脆弱性を悪用され、ランサムウェア攻撃が発生したと6月29日に発表した件について、現時点において確認できた情報を発表した。 | 7/7 SecurityNext |

| 7/4 | NISC(内閣サイバーセキュリティセンター)は、2年ぶりに政府機関等のサイバーセキュリティ対策のための統一基準群を改定した。 | 7/5 SecurityNext |

| 7/4 | 政府は、年次計画となる「サイバーセキュリティ2023」を決定し、「SBOM」を活用する取り組みを推進する。 | 7/5 SecurityNext |

| 7/4 | フーヅフリッジは、ウェブサイトの管理画面への不正侵入され、「注文番号・注文日時・会員コード」916件がダウンロードされたと発表した。 | 7/11 SecurityNext |

| 7/6 | 名古屋港は、7月4日からランサムウェアによる障害のため、コンテナの積み下ろしができなくなっていたが、2日ぶりに復旧した。 | 7/6 GigaZiNE |

| 7/6 | Pradeoは、GooglePlayストアで公開されていた2つのAndroidアプリ「File Recovery and Data Recovery」と「File Manager」が、中国のサーバーにデータを送信していたことが判明したと発表した。両ソフトは150万ダウンロードされているという。 | 7/7 GigaZiNE |

| 7/5 | BleepingComputerは、米国海軍のレッドチームがセキュリティツール「TeamsPhisher」を公開したと報じた。Teamsを介したフィッシング攻撃を仕掛けることができるという。これはGirHubで公開されている。 | 7/7 ITmedia |

| 7/6 | Roxane Suau は、googleplayストアで公開されていたAndroidアプリの「File Recovery and Data Recovery」と「File Manager」が、ユーザーの操作なしでバックグラウンドで中国のサーバーにデータを送信していたと報告した。 | 7/7 GigaZiNE |

コメント